La protección de un solo ordenador simplemente requiere que su usuario instale un firewall, un antivirus y siga unas simples reglas de seguridad. De hecho, los propios sistemas operativos suelen venir con herramientas de defensa de este tipo. Solo hay que tener la precaución de tenerlas activas. Cuando hablamos de la seguridad de una red de área local o LAN, generalmente, uno de los usuarios, el administrador, se responsabiliza de instalar el firewall y los antivirus, mientras que el resto se despreocupa completamente de los temas de seguridad. Esto es un error.

La seguridad es un tema que afecta a todos y cada uno de los usuarios de una red. Por ejemplo, de nada sirve instalar y configurar concienzudamente un firewall en la red, si luego uno de los usuarios accede a Internet con su mismo terminal por una vía alternativa (por ejemplo, a través de su smartphone o red Wi-Fi ajena). Cualquier gusano o caballo de Troya podría entrar por esta otra conexión y atacar luego la red desde dentro.

Podríamos preguntarnos que si un usuario dispone de una conexión a Internet a través de una red local, qué sentido tiene conectarse por un medio alternativo. La respuesta es simple, saltarse las posibles limitaciones que pueda tener la red. Por ejemplo, es posible que la red local no permita la utilización de una determinada aplicación (de mensajería, red social, etc.) o acceder a un determinado servicio (Web de sexo, chat, etc.). En este caso, el usuario se podría ver tentado a buscar una vía alternativa.

Por tanto, es importante tener claro que la protección de una red local afecta a todos y cada uno de sus usuarios, y no sólo al administrador. Esto quiere decir que hay que involucrar a todos los usuarios en los temas de seguridad: informándoles de los riesgos, de las medidas que se toman para evitarlos y de lo que cada uno puede y no puede hacer.

En el caso de que se trate de una red local grande y que sus usuarios ni siquiera tengan la oportunidad de relacionarse directamente entre ellos, es importante redactar un documento que recoja la política de seguridad de la red. Cada usuario debe tener una copia del documento y los responsables de la red deben asegurarse de que lo comprenden.

Estas medidas, por obvias que parezcan, no suelen seguirse, ni siquiera en las redes corporativas. Claro que, en estos casos, se dispone de recursos especializados que permiten detectar y detener los ataques internos. En cualquier caso, si se dispone de una red doméstica o de pequeña oficina resulta mucho más económico difundir la política de seguridad entre sus usuarios o empleados que aumentar el gasto en equipamiento de protección.

Reacción frente a un incidente de seguridad de una red de área local

Si se es el administrador o persona responsable de la seguridad de una red de área local, hay que ser conscientes de que existe la posibilidad de recibir un ataque y, por tanto, hay que tener claro qué se debe hacer en esas circunstancias.

En Internet existen millones de usuarios, y algunos de ellos son piratas en busca de diversión. Con la ayuda de programas especializados, estos piratas realizan exploraciones rutinarias en busca de puertos abiertos. Quiere esto decir que viene a ser normal que un firewall reciba varias exploraciones diarias de puertos provenientes de diferentes partes del mundo. Pero esto no es algo por lo que preocuparse.

Lo que sí debe ser causa de preocupación es si el firewall se ha quedado fuera de servicio debido a algún ataque externo o si finalmente se detecta que el intruso ha conseguido pasar al interior. Dependiendo del firewall de que se disponga y de su configuración, estas situaciones pueden ser detectadas automáticamente o pueden requerir que su administrador realice revisiones periódicas de los registros del mismo.

En cualquier caso, se trate de lo que se trate, siempre hay una regla importante que hay que seguir: no ponerse nervioso.

Los nervios sólo pueden llevarnos a decisiones precipitadas. Aunque se esté viendo que el pirata está conectado, no hay que salir corriendo a cortar dicha conexión cueste lo que cueste. Una reacción inapropiada puede ir en beneficio del pirata o causar más perjuicios que el posible daño que se pretende evitar. Resolver una situación de intrusión lleva su tiempo, tranquilidad.

Antes de actuar es importante documentarse. Si el pirata está destruyendo información importante, será imprescindible cortar su comunicación aunque sea a costa de desconectarnos de Internet, pero si el pirata sólo está curioseando, tenemos tiempo para recoger datos de su actividad para intentar averiguar cómo entró y cómo evitar que vuelva a entrar. Comprobar que efectivamente se trata de un pirata y, en el caso de que se vea la necesidad de hacer cambios de configuración, es importante tomar nota de los parámetros de la configuración actual para poder restaurarlos si fuese necesario.

Una vez documentados y tomadas las medidas de precaución necesarias, se está en disposición de analizar el alcance de las acciones del pirata y actuar en consecuencia.

Lo cierto es que si somos el administrador de un firewall de la red de una empresa, cuando se presentan situaciones de esta índole no da tiempo a pensar en todas y cada una de las posibles casuísticas. Por ello, es importante tener definido de antemano un plan de acción: dónde está la información importante de la empresa, qué ordenadores hay que proteger en primer lugar, de qué habría que sacar copia de seguridad, cómo comunicar a la organización que se está sufriendo un ataque, etc. Todos estos datos formarían parte del Plan de seguridad informática.

Instalar un firewall

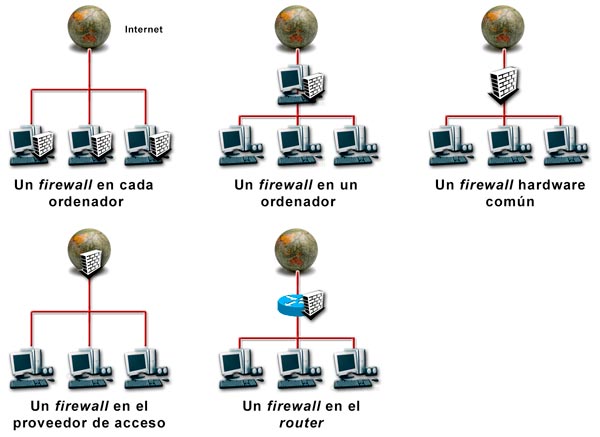

Una de las claves importantes para proteger las comunicaciones de los terminales conectados a una red local compartiendo una conexión a Internet es el uso de un firewall. Las posibilidades existentes de instalación de una solución firewall para resolver los problemas de seguridad de una red de área local son las siguientes:

- Instalar un firewall en cada ordenador. Bueno, ésta es una solución obvia, pero quizás no sea la más económica ni la más sencilla de mantener. Cualquier cambio en las reglas de seguridad debe realizarse en todos los equipos de forma independiente. Además, para analizar el registro de actividad hace falta repetir la operación con cada ordenador. No obstante, es cierto que se trata de la solución más segura. El hecho de que un pirata rompa la seguridad de un firewall no pone en riesgo la seguridad del resto de equipos de la red. Esta seguridad sería mayor si cada equipo dispusiera de un modelo de firewall distinto.

- Instalar un firewall en uno de los ordenadores y convertirlo en intermediario de todas las comunicaciones. En este caso, bastaría con disponer de un firewall de tipo software instalado en el equipo que hace de pasarela, gateway, de las comunicaciones. El inconveniente es que dicho equipo debe gestionar toda esta carga de trabajo, lo que, en determinados casos, le reduce considerablemente el rendimiento para realizar otro tipo de tareas.

- Instalar un firewall hardware común a todos los ordenadores. Los firewalls de tipo hardware tienen unas grandes ventajas. La principal es que los ordenadores se ven liberados de esta tarea, aunque, ciertamente, esta solución resulta algo más cara que la solución software.

- Utilizar un router que disponga de la facilidad de firewall. La mayoría de los routers que nos instalan junto con la conexión de la fibra óptica, Wi-Max, ADSL o cable ofrecen unas ciertas facilidades de firewall. En estos casos el firewall no suele ser muy versátil, pero tiene la ventaja de venir incluido en un equipamiento del que se tiene que disponer de todas formas.

- Contratar un servicio firewall con el proveedor de acceso. Existen proveedores de acceso que, de una u otra forma, incluyen el firewall entre sus servicios. En este caso, el firewall está instalado en la propia red, con lo que el usuario se evita instalar y configurar ningún software o hardware localmente. En ocasiones, es necesario instalar algún tipo de componente local, pero en este caso la gestión y actualización se hace directamente desde la red. El inconveniente de este tipo de soluciones es que suele ofrecer menos posibilidades de personalización.

El ordenador como firewall de red

Una de las soluciones posibles para disponer de un firewall en una pequeña red local es hacer que todas las comunicaciones pasen por un ordenador que disponga de un firewall. En este caso, el firewall gestionará las comunicaciones de todos los ordenadores de la red, por lo que, en la configuración de sus reglas debe tenerse esto en cuenta. Si alguno de los ordenadores presentase alguna particularidad desde el punto de vista de las comunicaciones, deberán configurarse estas excepciones identificando su número IP.

Las ventajas principales de este tipo de solución son las siguientes:

- Coste. El coste es mínimo, ya que se necesitaría un solo firewall en lugar de uno por ordenador. Igualmente se utilizaría un equipo existente, en lugar de un equipo dedicado.

- Simplicidad. Sólo necesita ser configurado y gestionado un firewall, por lo que el esfuerzo de protección se concentra en una máquina.

Evidentemente, esta alternativa también cuenta con inconvenientes:

- Único punto de protección. Si el firewall tiene una debilidad o un pirata lo logra pasar, ganará acceso a todos los ordenadores con un único esfuerzo.

- La lista de reglas puede ser larga. A poco que se tenga alguna necesidad particular en distintos ordenadores se complica la lista de reglas para poder hacer frente a todas las excepciones. Por otro lado, una larga lista de reglas es más difícil de comprender y de mantener.

- Complica la gestión de servicios internos. Si algún ordenador de la red necesitase ofrecer algún tipo de servicio, la gestión del firewall se complicará. En cualquier caso, no se podría ofrecer una zona DMZ con el mismo nivel de garantía que ofrecen otras soluciones.

Firewall hardware

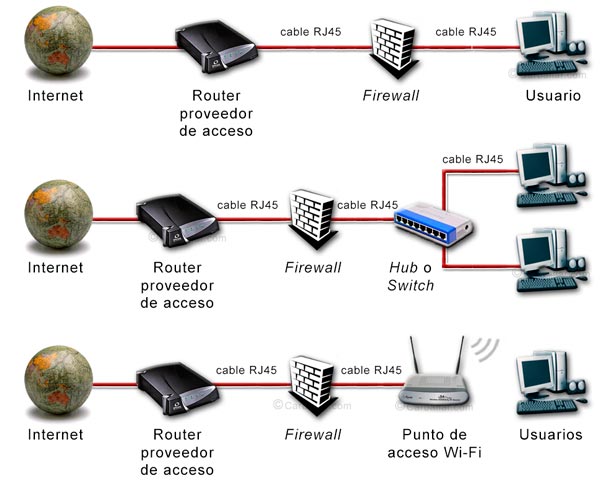

Los firewalls hardware son dispositivos externos que se convierten en intermediarios entre la red local e Internet. Por tanto, estos dispositivos se instalan entre el router de acceso a Internet y el hub o switch de la red local. La conexión se hace con un cable de red Ethernet con conectores RJ45 (los habituales del cableado de red local).

Existen firewall de tipo hardware que incorporan un pequeño hub o switch interno, por lo que ofrecen como salida varios puertos Ethernet donde conectar otros tantos terminales. Si fuese necesario, se puede ampliar el número de puertos incorporando un nuevo hub o switch.

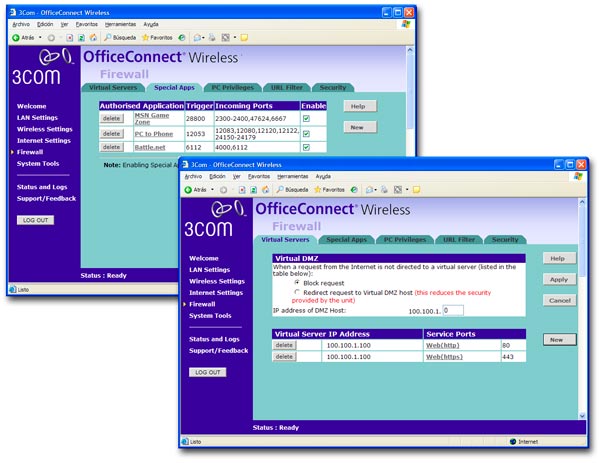

Otra de las características que suelen incluir los firewalls de este tipo son las siguientes:

- Funciones de router. Esto les permite gestionar la numeración IP interna de la red local.

- Servidor NAT. Esto le permite compartir un único número IP externo entre todos los equipos internos de la red local.

- Servidor DHCP. Esto le permite asignar automáticamente las direcciones IP a los equipos de la red sin tener que configurarlas manualmente en cada uno de ellos.

- Cliente DHCP. Esta funcionalidad le permite al firewall aceptar las direcciones IP dinámicas que le asigne el ISP.

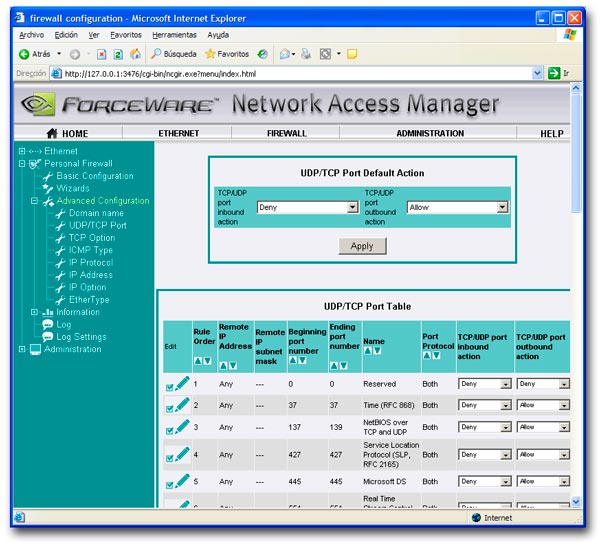

La configuración de los firewalls de tipo hardware suele hacerse a través de un navegador Web. Basta con introducir la dirección IP del firewall (por ejemplo, http:// 192.168.1.1) para que nos solicite la clave de acceso y nos permita gestionar todas sus funcionalidades.

El número IP del firewall dependerá de la configuración de red que se haya establecido. No obstante, como suele ser el propio firewall quien gestiona la numeración IP interna de la red, el número IP del firewall suele ser el que establece por defecto el fabricante y que viene especificado en el manual de usuario. De la misma forma, la clave de acceso por defecto también viene especificada en el manual de usuario. Por cierto, esto significa que la primera tarea de configuración que debe hacerse con un firewall de este tipo es cambiar su clave de acceso. Todos los piratas conocen las claves de acceso por defecto que incluye cada fabricante de firewall.

Firewall en un hardware compartido

Dado que los firewalls hardware son una pieza más de la conexión a Internet de una red local, es habitual encontrar que la funcionalidad firewall viene incluida en un mismo equipo junto con el router que nos deja instalado el proveedor de acceso, el del Wi-Fi, el hub o el switch.

Generalmente, los firewalls incluidos en cualquier otro hardware suelen disponer de unas prestaciones limitadas, ofreciendo menos posibilidades de personalización, un tipo de análisis menos detallado y con opciones de actualización limitadas. En cualquier caso, el hecho de incorporarlo todo en uno lo hacen muy propicios para pequeñas redes locales sin grandes pretensiones.

Firewall con el proveedor de acceso

Para muchos usuarios, el disponer de un firewall localmente, ya sea software o hardware, supone una complicación adicional que agradecerían poder evitar. Una solución a este problema es que el servicio de firewall fuese ofrecido por el propio proveedor de acceso a Internet. En este caso, el usuario sólo tiene que ocuparse de realizar una mínima configuración inicial y el proveedor de acceso se ocupa de mantener el firewall funcionando y actualizado de forma automática.

De hecho, sería lógico pensar que los propios proveedores de acceso fuesen los responsables de garantizar la seguridad de la red, en vez de tenerlo que hacer cada usuario individualmente. Sin embargo, desgraciadamente, no existe una seguridad que sea válida para todo tipo de usuario. Cada uno tiene sus propias necesidades, por lo que a cada uno le puede interesar emplear distintos recursos y asumir distintos niveles de riesgos. Seguridad implica limitación, y las limitaciones que le son indiferentes a unos usuarios les pueden resultar inadmisibles a otros. Por tanto, la única forma de ofrecer seguridad es que el propio usuario pueda configurarla de acuerdo a sus necesidades. Esto quiere decir que el usuario no puede evitar tener que hacer una configuración de su firewall por simple que ésta sea.

A pesar de lo anterior, hay que tener en cuenta que los servicios de firewall de los proveedores de acceso no suelen ser tan versátiles como los productos que se instalan localmente. Por tanto, esta solución de seguridad de una red de área local no es válida para todos.

Más información sobre la seguridad de una red de área local o LAN

- Qué es un firewall

- Qué es una DMZ o zona de servidores

- Cómo funcionan los protocolos de Internet

- Libro ‘FIREWALL. La seguridad de a banda ancha’ de la editorial Ra-Ma, autor José A. Carballar, ISBN 978-84-7897-703-1.

REF: FW-PG265