Un firewall, o cortafuegos, es un dispositivo software o hardware que filtra todo el tráfico que nuestro ordenador o red de ordenadores se intercambia con Internet o con la red local a la que está conectado.

Originariamente, la palabra firewall o cortafuegos hace referencia a un sistema de protección contra incendios que se utiliza tanto en edificios como en el monte. El sistema consiste en crear un barrera (que puede ser una pared o puerta ignífuga en el caso de los edificios, o un camino ancho y abierto en el caso del monte) que impida que el fuego la traspase. El cortafuego impide que el fuego se expanda por todo el edificio o por todo el monte. Esta misma idea es la que está detrás de un firewall o cortafuegos informático: impedir que la acción de los piratas informáticos se expanda a nuestro ordenador o red de ordenadores.

La diferencia entre un cortafuegos tradicional y un cortafuegos informático es que, mientras los primeros nos protegen de una amenaza concreta que no ha cambiado a lo largo de la historia, el fuego; los segundos tienen que defendernos de una gran variedad de amenazas (gusanos, ataques de negación de servicio, buscadores de puertos, etc.) que, además, están continuamente evolucionando para encontrar nuestras debilidades.

El trabajo de un firewall consiste en analizar todo el tráfico que nuestro ordenador se intercambia con Internet, en uno u otro sentido, y decidir a qué tráfico deja pasar y a qué otro le impide el paso para asegurar que nuestro ordenador o red de ordenadores permanezca seguro frente a los ataques de los piratas. Se puede decir que el trabajo de un firewall informático es similar al del portero de un edificio: comprueba quién pretende entrar, si cuenta con la autorización pertinente, qué lleva consigo, si sabe a dónde va, si alguien del interior ha avisado de su llegada, etc.

Qué hace un firewall

No todos los firewalls son iguales. Todos ellos miran el tráfico de entrada, pero sólo los buenos firewalls miran, además, el tráfico de salida. Por otro lado, mientras que un solo ordenador o una pequeña red sólo cuenta con un punto de conexión a Internet, las grandes redes suelen disponer de varios puntos de conexión e, incluso, necesitar distintos niveles de seguridad dentro de la red. Para cubrir todas estas necesidades existen firewalls que pueden trabajar conjuntamente con otros firewalls, cada uno de ellos cubriendo una parte de la red o llevando a cabo una función distinta de seguridad.

Las características más comunes de los firewalls son las siguientes:

- Bloqueo del tráfico de entrada basado en la dirección del remitente o del destinatario de los datos. Ésta es la característica más común de los firewalls.

- Bloqueo del tráfico saliente basado en la dirección del remitente o del destinatario. Esta característica es menos común, pero, permite, por ejemplo, impedir que los empleados accedan a determinadas páginas Web inapropiadas.

- Bloqueo del tráfico basado en el protocolo utilizado. Esta característica impediría, por ejemplo, dejar pasar el tráfico de correo electrónico o el de transferencia de archivos.

- Bloqueo del tráfico basado en su contenido. Los firewalls más avanzados pueden llegar a analizar el contenido de los paquetes de datos y rechazar los que incluyan un contenido determinado. Mediante este sistema se puede impedir el paso de, por ejemplo, virus o contenidos pornográficos.

- Gestión de los recursos internos. Aunque la principal finalidad de un firewall es controlar el tráfico de entrada y salida de la red privada, también se podrá configurar para que impida a determinados usuarios internos acceder a recursos internos concretos. Por ejemplo, si se dispone de un servidor Web, se puede restringir su acceso desde la red interna, mientras que se permite desde Internet.

- Gestión de las direcciones IP privadas. La dirección IP es lo que permite poder acceder a un ordenador. El firewall puede ocultar las direcciones IP privadas utilizadas por los ordenadores protegidos y mostrar a Internet exclusivamente una dirección IP pública que acaba en el propio firewall.

- Gestión de red privada virtual. Una red privada virtual o VPN (Virtual Private Network) es un sistema mediante el cual se puede establecer una conexión segura entre dos puntos de Internet. Algunos firewalls incluyen la funcionalidad VPN, con lo que permiten establecer conexiones seguras entre la propia red privada y cualquier ordenador de Internet. Mediante las redes privadas virtuales cualquier empleado puede conectarse de forma remota a su red corporativa con total seguridad. Esto facilita, por ejemplo, el teletrabajo.

- Caché de datos. Una misma página Web o unos mismos datos pueden ser solicitados por distintos usuarios de la red interna del firewall. Para aumentar la velocidad de respuesta, el firewall puede guardar una copia de los datos más solicitados en un espacio de memoria intermedia y facilitárselos directamente al peticionario sin tener que completar el acceso con el destino con cada una de las peticiones.

- Informe de actividad del firewall. Además de controlar el tráfico, es importante registrar dicha actividad. Esto permite saber cosas como: datos sobre el intruso que intenta acceder a la red o qué empleado intenta acceder a lugares inapropiados de Internet. El registro de la actividad de un firewall es imprescindible para analizar un posible agujero de seguridad y actuar en consecuencia. La mayoría de los firewalls incluyen mecanismos para generar informes.

- Balance de cargas. En el caso de redes pequeñas es habitual contar con un único punto de acceso. Esta situación es ideal desde el punto de vista de la seguridad, pero no lo es tanto desde el punto de vista de la disponibilidad. Para evitar esto, las redes que necesitan una garantía de disponibilidad cuentan con más de un punto de acceso, y cada uno de estos puntos cuenta con su correspondiente firewall. Pues bien, los distintos firewalls pueden cooperar entre sí haciendo una distribución del tráfico.

Cómo trabaja un firewall

Dado que cada ordenador o red de ordenadores puede ser utilizado para aplicaciones distintas, con niveles de seguridad distintos y con objetivos distintos, los firewalls no pueden ser dispositivos rígidos, sino que tienen que tener la posibilidad de que cada usuario lo adapte a sus propias necesidades. Para permitir esta adaptación, los firewalls trabajan aplicando las reglas de filtrado que les define el usuario.

Las reglas de filtrado son del siguiente tipo:

- ¿Permito todo el tráfico saliente, de forma que todos los usuarios internos puedan acceder a cualquier recurso de Internet?

- ¿Impido todo el tráfico saliente a menos que proceda de un determinado grupo de usuarios?

- ¿Permito el tráfico saliente de correo electrónico de cualquier posible servidor interno de correo?

- ¿Impido todo el tráfico entrante, excepto el dirigido al servidor Web público?

- ¿Permito el acceso de cualquier tipo a nuestro servidor Web público?

- ¿Registro todas las conexiones rechazadas por el firewall?

- ¿Registro todas las conexiones a páginas Web externas?…

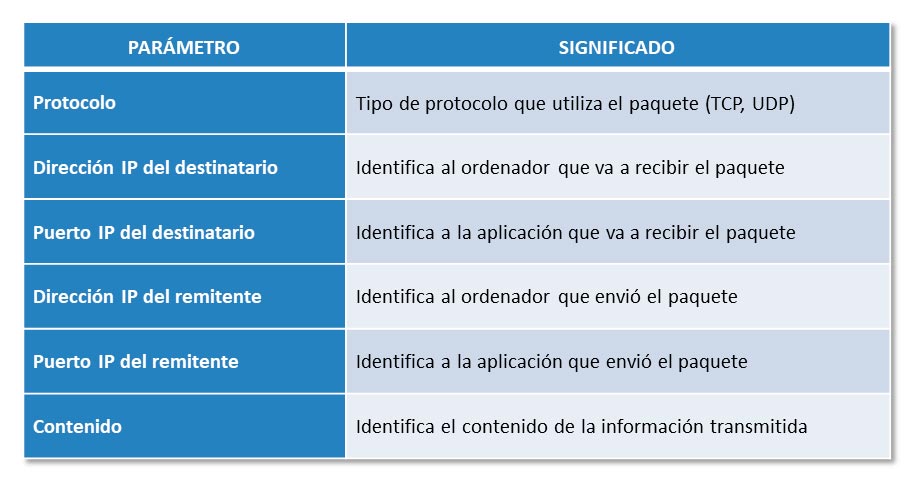

Para poder aplicar estas reglas de forma real, los firewalls analizan el contenido de los paquetes, prestando especial atención a datos como los siguientes:

- Dirección IP. Tanto la dirección IP origen como destino pueden ser utilizadas para controlar los paquetes. Este tipo de filtros se utilizan habitualmente para bloquear la comunicación con ciertos servidores externos o para bloquear el acceso a Internet de ciertos usuarios.

- Nombres de dominio. Esta característica se utiliza de la misma forma que el filtrado de direcciones IP, pero basadas en los nombres de dominio en vez de en los números IP. Ya sabemos que los números IP de un servidor pueden cambiarse fácilmente, mientras que los nombres de dominio suelen ser más estables.

- Protocolos. Los protocolos son también una característica interesante a filtrar. Por ejemplo, se puede dejar pasar el protocolo http para permitir el acceso a páginas Web, pero bloquear el protocolo FTP para impedir la bajada de archivos potencialmente infectados de virus.

- Puertos. Mientras las direcciones IP se utilizan para identificar a los equipos origen y destino de la comunicación, los puertos son unos números que sirven para identificar cada una de las aplicaciones con comunicaciones simultáneas que puede tener un mismo equipo. Generalmente, cada número de puerto se utiliza para una aplicación distinta. Por ejemplo, el servicio Web suele utilizar el puerto 80; Telnet, el 23 o el correo electrónico POP3, el 110. Por tanto, filtrar los números de puertos es una forma de filtrar los servicios a los que se puede acceder o ser accedidos.

- Contenido. Los cortafuegos pueden filtrar también los datos que contienen determinadas palabras o frases. En este caso, el cortafuegos analiza todo el contenido de los paquetes en busca de las palabras o frases prohibidas.

Qué no hace un firewall

Después de lo anterior se puede llegar a pensar que un firewall ofrece una garantía total de seguridad. Por tanto, basta con disponer de un firewall para estar completamente tranquilos. Esto está lejos de la realidad, existen muchas actividades relacionadas con la seguridad de las que el firewall no puede proteger. Por ejemplo, un firewall no puede hacer nada de lo siguiente:

- Proteger de los ataques internos. Los ordenadores internos de una red ya están dentro del firewall, por tanto, un firewall no puede hacer nada para frenar los ataques llevados a cabo por cualquier personal, propio o ajeno, desde estos ordenadores.

- Proteger de la ingeniería social. Este término describe los ataques en los que el pirata obtiene información contactando con los usuarios de la red interna haciéndose pasar por un compañero de trabajo, una persona de mantenimiento o alguien del propio departamento de informática. De esta forma pueden conseguir datos importantes como el nombre de los servidores, direcciones IP o, incluso, las claves de acceso.

- Virus y caballos de Troya. Un firewall puede detectar determinados virus rastreando el tráfico de la red. No obstante, un firewall no puede impedir el paso de un virus cuando éste viene camuflado dentro de otro archivo. Por ejemplo, el caballo de Troya es una técnica muy conocida de este tipo. Mediante un caballo de Troya se puede hacer que su creador reciba todas las pulsaciones de teclas que haga el usuario cuando el programa detecte que se trata de una clave o de los códigos de una tarjeta de crédito.

- Inexpertos administradores de firewall. Los firewalls no conocen lo que es y lo que no es aceptable a menos que se lo diga el administrador. Los administradores experimentados saben indicar las reglas correctas para bloquear el tráfico inapropiado, pero el personal inexperto puede incluir reglas inútiles que no logran ninguna protección. Administrar un firewall de carácter personal es más simple, pero administrar un firewall corporativo requiere que se esté continuamente atento, instalar todas las nuevas actualizaciones del fabricante y comprobar los archivos de registro de actividad.

Otra información de interés

En este artículo se ha intentado definir lo qué es un firewall de una forma muy resumida. Básicamente nos hemos limitado a esbozar los puntos más importantes a tener en cuenta. Si se tiene interés, este blog dispone de muchos otros contenidos relacionados. Por favor, utilice el buscador de contenidos que tenemos en la cabecera del blog.

Por otro lado, estos son algunos otros artículos que pueden ser de interés:

REF: FW-PG22